Stand: 18.09.2024 06:00 Uhr

Durch die Snowden-Enthüllungen 2013 wurde der Tor-Browser weltweit populär. Panorama hat recherchiert, dass das dahinterliegende Anonymisierungsnetzwerk in den vergangenen Jahren von Ermittlungsbehörden unterwandert wurde. Wie haben sie das geschafft?

von Robert Bongen und Daniel Moßbrucker

Als am 20. Januar dieses Jahres ein anonymer Nutzer auf der Plattform "Reddit" Informationen verbreitete, dass Strafverfolgungsbehörden aus den USA, Brasilien, Deutschland und Großbritannien Server im Tor-Netzwerk betrieben, um Nutzer zu deanonymisieren, erregte dies kaum Aufsehen. Es mutete wie ein weiteres Gerücht an, von denen es in den vergangenen Jahren mehrere gegeben hatte, dieses Mal zu einer angeblichen "Operation Liberty Lane". Auch das Tor Project, das sich als Nichtregierungsorganisation für die Aufrechterhaltung des Tor-Netzwerks einsetzt, sah im Reddit-Post "keine Beweise", sondern "spekulative Szenarien", wie es auf Anfrage von Panorama mitteilte.

Neu war an diesem Post allerdings, dass der anonyme User eine Reihe an Gerichtsdokumenten veröffentlichte, die Andeutungen enthielten, die auf eine koordiniert laufende, internationale Überwachungsmaßnahme durch Strafverfolgungsbehörden hindeuteten. Für Reporter von Panorama und _STRG_F_waren sie ein weiteres Puzzleteil in einer Recherche, die über zwei Jahre dauerte und unabhängig vom Reddit-Post nahelegt, dass deutsche Ermittler längst in der Lage sind, mit einer bisher nicht für möglich gehaltenen Maßnahme die Tor-Anonymität auszuhebeln.

Weitere Informationen

The Tor network is considered the most important tool for surfing the internet anonymously. Law enforcement agencies have apparently begun to infiltrate it in order to expose criminals. They have been successful in at least one case. mehr

Es kommt aufs "Timing" an

_Panorama-_Reporter haben die weltweit ersten Fälle recherchiert, dass Tor-Nutzer mit sogenannten "Timing"-Analysen deanonymisiert werden können. Diese Methode unterscheidet sich von gewöhnlichen IT-Angriffen darin, dass sie keine Sicherheitslücken benötigt, um Nutzer anzugreifen. Wenn Cyberkriminelle Viren verbreiten oder Staaten Smartphones überwachen wollen, schleusen sie normalerweise eine entsprechende Software ein, die Sicherheitslücken gezielt ausnutzt.

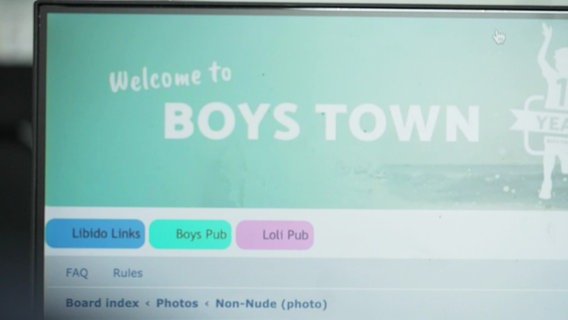

Dem BKA gelang es im Ermittlungsverfahren gegen die pädokriminelle Darknetplattform „Boystown“ Tor-Knoten zu identifizieren, die einem der Hintermänner dienten, sich zu anonymisieren.

Dem BKA gelang es im Ermittlungsverfahren gegen die pädokriminelle Darknetplattform „Boystown“ Tor-Knoten zu identifizieren, die einem der Hintermänner dienten, sich zu anonymisieren.

Das Tor Project betonte entsprechend, dass die _Panorama-_Recherchen nicht darauf hindeuteten, dass der Tor-Browser wegen einer Schwachstelle ausgenutzt werde. Was beruhigend klingen soll, zeigt, wie schwerwiegend der Vorfall für das Tor Project ist: Der von Panorama dokumentierte Angriff funktioniert auch dann, wenn die Tor-Software fehlerfrei funktioniert. Bei den sogenannten "Timing"-Analysen wird insbesondere die Größe verschlüsselter Datenpakete erfasst und einzelnen Nutzern zugeordnet. Man kann dann zwar nicht sehen, was Nutzer verschicken, aber dass sie kommunizieren, ist sichtbar. Diese Daten werden statistisch so aufbereitet, dass eine Rückverfolgung durch das Tor-Netzwerk möglich wird: Ermittler beginnen beim anonymen Darknetnutzer und verfolgen die Spur zurück zur echten IP-Adresse eines Menschen.

Weitere Informationen

"Boystown" war eines der größten pädokriminellen Darknetforen aller Zeiten. Bis zur Abschaltung durch Strafverfolger 2021 betrieb es Andreas G. vom Küchentisch aus. Panorama gab er ein Interview - im Gefängnis. mehr

Theoretischer Angriff ist nun real

Dass solche "Timing"-Analysen auch im Tor-Netzwerk möglich sein könnten, haben IT-Wissenschaftler in den vergangenen Jahren theoretisch bewiesen. Sie galten in der Praxis aber als nicht umsetzbar, weil ein Angreifer dafür entweder viele Tor-Server überwachen oder sie heimlich selbst betreiben müsste – oder gleich beides. Der Aufwand entsprechend hoch. Verschiedene Ermittlungsbehörden in Deutschland wollten sich Panorama gegenüber nicht äußern. Nicht einmal die Information, ob sie es zumindest versuchten, mit "Timing"-Analysen Kriminelle zu enttarnen, wollte ein Ermittler offen kommentieren.

Matthias Marx, einer der Sprecher des Chaos Computer Clubs, konnte die Rechercheunterlagen von Panorama und STRG_F einsehen. Er sagt: "Die Unterlagen in Verbindung mit den geschilderten Informationen deuten stark darauf hin, dass Strafverfolgungsbehörden wiederholt und seit mehreren Jahren erfolgreich Timing-Analysen-Angriffe gegen ausgewählte Tor-Nutzer durchführten, um diese zu deanonymisieren."

Das Netzwerk ist nicht mehr "gesund"

Das Tor Project teilte auf Anfrage zunächst mit, dass Menschen den Tor-Browser weiterhin verwenden könnten, um "sicher und anonym im Internet zu surfen". Einige Tage nach der _Panorama-_Anfrage griff die Geschäftsführerin Isabela Fernandes jedoch zu einer ungewöhnlichen Maßnahme: Sie zitierte aus dieser Anfrage und verbreitete Ergebnisse der Recherche offen im Internet, ohne die Redaktion zu informieren und die eigentliche Veröffentlichung abzuwarten. Ein Sprecher des Tor Projects hatte einen _Panorama-_Reporter zuvor gebeten, die eigenen Quellen offenzulegen. Die Redaktion verweigerte dazu jeden Kommentar.

Die Reaktionen zeigen, wie hart die Enthüllungen das einst von Edward Snowden persönlich empfohlene Netzwerk treffen. Als der Whistleblower 2013 die flächendeckende Überwachung des Internets durch westliche Geheimdienste enthüllte, erlebte das Netzwerk ein nie zuvor gesehenes Wachstum. Die "Timing"-Analysen sind nun zwar einerseits möglich geworden, weil Strafverfolgungsbehörden immer stärker international kooperieren und ihre Überwachung ausgeweitet haben. Andererseits ist das Tor-Netzwerk aber längst nicht mehr "gesund", wie Fachleute es nennen. Eigentlich sollte die Stärke von Tor sein, dass jeder Mensch sogenannte Knotenpunkte betreiben kann, über die sich Tor-Nutzer ins Internet verbinden und sich dabei verschleiern. Die Idee hinter dieser sogenannten Dezentralität: Je mehr verschiedene Menschen in unterschiedlichen Ländern Tor-Server betreiben, desto schwerer hätte es ein Staat, große Teile des Netzwerks zu überwachen. Mit rund 7000 bis 8000 Tor-Knotenpunkten ist das Netzwerk jedoch seit Jahren nicht mehr substanziell gewachsen.

Starke Konzentration in Rechenzentren

Noch schlimmer für Tor ist, dass die bestehenden Server von immer weniger Personen kontrolliert werden. Damit steigt die Gefahr, dass schon wenige überwachte Knotenpunkte genügen, um große Teile des Netzwerks zu kontrollieren. "Es ist problematisch, wenn ein zu großer Anteil des Tor-Netzes von nur wenigen Personen oder zu viele Knoten zentral in den Rechenzentren weniger Massenhoster in wenigen Ländern betrieben wird", sagte Gero Kühn, Vorstand des Essener Vereins "Artikel 5".

Der Verein betreibt nach eigenen Angaben selbst Tor-Server, um "Bürgerrechte im digitalen Zeitalter" zu stärken. Kühn rechnete gegenüber Panorama vor, dass die zehn größten Betreiber sogenannter Exit-Knoten, also denjenigen, mit denen Nutzer das Tor-Netzwerk am Ende verlassen, rund 50 Prozent der Gesamtkapazität auf sich vereinigten. Auch das Tor Project räumte Panorama gegenüber ein, dass die Vielfalt des Netzwerks ein "brennendes Thema" für die Tor-Gemeinschaft sei.

Erfolgsversprechende Methode für Ermittler

Ermittlungsbehörden haben mit den breit angelegten Überwachungsprogrammen einen Weg gefunden, selbst im abgeschotteten Darknet erfolgreich Kriminelle zu enttarnen. Gerade weil "Timing"-Analysen nicht auf Softwareschwachstellen beruhen, dürfte eine Reaktion des Tor Projects in Form eines raschen Updates nicht möglich sein. "Das Tor Projekt ist jetzt unter Zugzwang, den Anonymitätsschutz zu verbessern", sagt Matthias Marx vom Chaos Computer Club.

Die Netzaktivisten werfen Behörden nicht vor, Kriminelle im Darknet enttarnen zu wollen. Aber: "Die technische Möglichkeit, Timing Analysen durchzuführen, besteht nicht nur für deutsche Strafverfolgungsbehörden zur Verfolgung schwerer Straftaten, sondern gleichermaßen für Unrechtsregime bei der Verfolgung von Journalistinnen und Journalisten, Oppositionellen und Whistleblowern", warnt Marx.

"Sichert Kern einer freien Presse"

Insofern zeigt sich auch Helene Hahn, Referentin für Internetfreiheit bei Reporter ohne Grenzen (RSF), beunruhigt. Gerade in Ländern mit umfassender Internetzensur seien Anonymisierungsdienste wie das Tor-Netzwerk ein Zufluchtsort, für Menschen, die nur noch im Schutz absoluter Anonymität arbeiten könnten: "Im Internet anonym bleiben zu können, sichert so den Kern einer freien Presse".

Reporter ohne Grenzen betreibt selbst Tor-Server, um das Netzwerk zu unterstützen. Auch in Deutschland hätten die meisten investigativ arbeitenden Medien einen sogenannten anonymen Briefkasten, den potentielle Quellen sicher mittels Tor ansteuern und dort ihre Informationen digital "einwerfen" können, sagt Hahn. "Davon profitieren letztlich wir alle, weil so Informationen, die im öffentlichen Interesse sind, durch mutige Quellen und unabhängigen Journalismus ans Licht kommen."